Qui trovate una piccola guida passo passo per scaricare, installare e configurare questo Firewall gratuito (per uso privato)

Visto il continuo e crescente interesse per Tiny/Kerio (leggi visitatori) ho proseguito nel tempo lo sviluppo di questa pagina.

Ho deciso di dedicare maggiore impegno sulla pagina dedicata a Tiny perché trovo che sia facile e efficiente, non voglio

commentare la sua superiorità rispetto al noto Zone Alarm ;-) e rispetto al pur facile Sygate Firewall Tiny offre maggiori

possibilità di configurazione anche se siete utenti poco esperti.

Molte delle immagini sono delle ormai vecchia 2.0.15 altre della "beta" 2.0.15a questa versione presenta minime differenze

rispetto alla precedente, è stato corretto un bug nelle date riportate dal log e vi è stata aggiunta una regola riguardante il

DNS, cosa che facilita ulteriormente la configurazione a chi non è molto pratico di porte.

Inoltre la 2.0.15a supportava rispetto alla precedente versione ben 40 tipi di ICMP altre info sulle novità delle varie versioni

le trovate sulle TPF FAQ (trovate il link per arrivarci in fondo a questa pagina)

In questo momento è scaricabile dal sito Kerio una versione ufficiale 2.1.4 (Aprile 2002)

La serie 2.1 introduce numerose novità tra cui regole esportabili e numerose altre funzionalità, da segnalare anche il

cambio del nome da Tiny Firewall a Kerio Firewall

Mi scuso se troverete delle differenze nelle immagini e nelle spiegazioni che sono basate sulla serie 2.0

L'ultima versione di Tiny Firewall (ora Kerio ) è possibile scaricarla dal Newsgroup o dal sito ufficiale

Una versione Beta 3.0 è scaricabile dal sito Kerio http://www.kerio.com/us/beta_section.html potete inoltre vedere

numerose immagini di questa beta 3.0 sul forum del sito dslreports.com

Vecchie versioni (per i nostalgici)

Come verificare l'MD5 Checksum di un file

A tutela di chi scarica i files da qui invece che dal sito ufficiale accanto a ogni file riporto l'MD5

| Versione | MD5 |

| 2.015a | f5 cf a0 62 85 15 6a d2 d6 93 ae 63 d2 94 cb ad |

| 2.1Beta 3 | 69 c0 17 97 c0 cc bd ba fe bb 7d 1d 61 9d c8 41 |

| 2.1 Beta 4 | 0c 0e d3 41 b4 64 0f a2 69 be 46 78 93 d1 1a 88 |

| 2.1 Beta 5 | 59 0f a7 37 d9 8f e5 b8 86 f8 bf f9 3e 9f 82 1a |

Se sapete l'inglese sul Newsgroup e sui link lì citati (vedi anche TPF FAQ in fondo a questa pagina) troverete molte

informazioni utili per una perfetta padronanza di Tiny in ogni situazione, potrete inoltre chiedere informazioni o segnalare bug

e contribuire quindi allo sviluppo di questo ottimo software.

Tiny Firewall è compatibile con Windows 95/98/Me 2000 NT4 e dalla versione 2.0.15 anche per Windows XP.

Il programma da scaricare è di dimensioni ridotte, appena 1.4 Mb (2Mb la serie 2.1) ma le sue prestazioni sono ottime!

Inoltre presenta alcune peculiarità che lo distinguono dai suoi diretti concorrenti.

Parlo del controllo del CheckSum che avviene con l' algoritmo MD5 ( solo per i file che hanno accesso a Internet)

Questo permette di capire se un nostro programma è veramente quello che sembra o ha subito alterazioni, esiste infatti la

possibilità che a causa di qualche intrusione nel nostro pc qualche Trojan venga rinominato da programma "noto" al quale

noi daremmo senz'altro il permesso di accedere ad Internet, oppure che il programma contenga qualcosa che non deve

contenere..... (vedi a questo proposito la pagina dedicata ai Security Test e al LeakTest )

Recatevi su www.kerio.com e scaricate Kerio Firewall 2.1.4

Scegliete "salva programma su disco" e scaricate il programma sul vostro desktop, con un collegamento normale ci

vogliono circa due o tre minuti

*Se qualche

immagine di questa pagina non fosse ben visibile premete il pulsante F5 o

Aggiorna/Refresh*

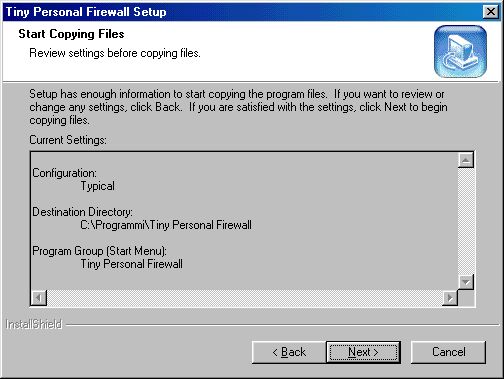

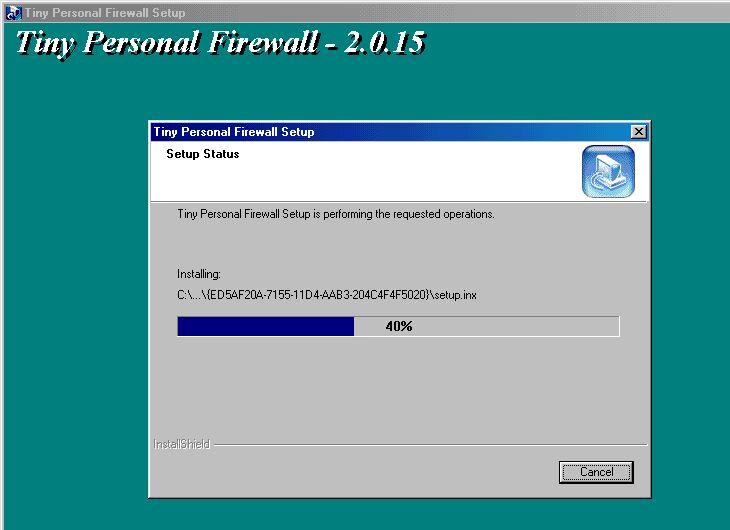

Terminato il download fate un doppio clic sul file e partirà l'installazione

A questo punto dovete solo seguire le facili istruzioni, in pratica accettare le opzioni predefinite e dire "avanti"

Scegliete la cartella di destinazione (solo se avete altre esigenze, altrimenti lasciate quella predefinita)

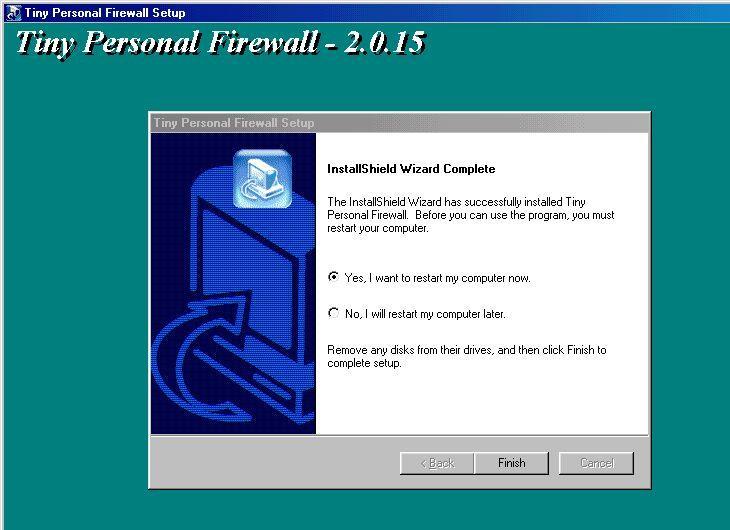

Verrà chiesto il riavvio.

Dopo il riavvio ci sarà l'icona del Firewall in basso a destra vicino l'orologio

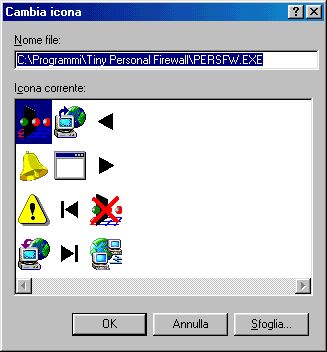

Come icona non vince il premio visibilità ma a caval donato non guardiamo in bocca, se non vi piace l'icona potete cambiarla

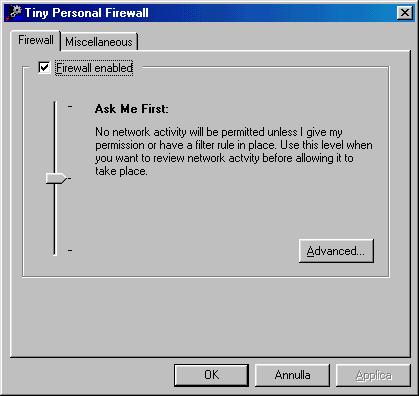

Facciamo un bel doppio clic sull'icona e andiamo a vedere il programma.

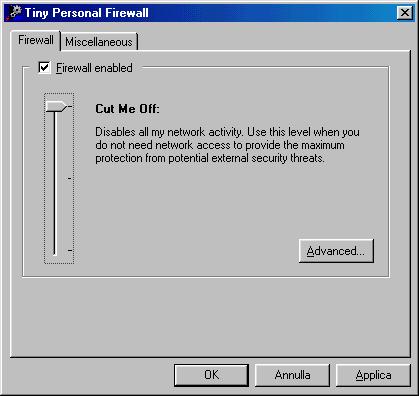

Il cursore è impostato su "medio" Ask Me First , questa è l'impostazione di default e consiglio di non toccarla se

non siete utenti esperti che sanno quello che fanno.

Portando in alto il cursore invece si blocca qualunque attività di rete, non si aprono nemmeno le pagine web.

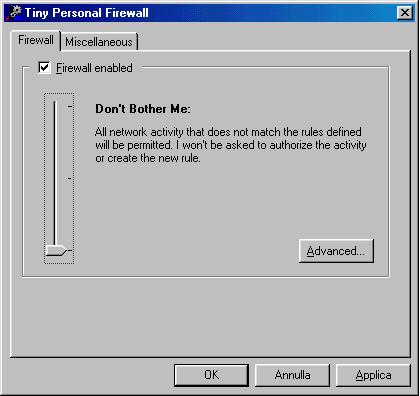

Ecco invece la schermata del cursore in basso

Ripeto di nuovo lasciare il cursore sulla posizione centrale (impostazione di default)

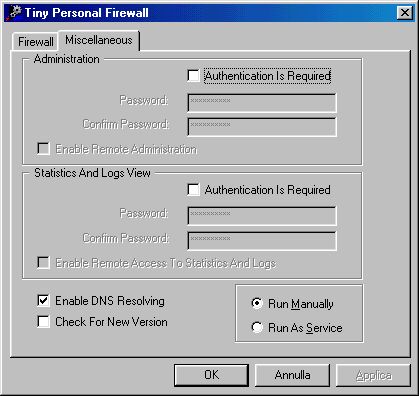

Premendo invece su "Miscellaneus" appare una finestra dove potete scegliere se impostare una password per bloccare

l'accesso alle statistiche e al file di log.

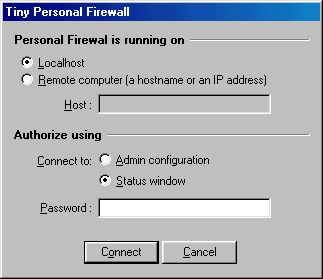

Sempre lì è possibile impostare una password per l'amministrazione remota del Firewall, se impostata vedrete questa finestra.

L'amministrazione remota avviene sulla porta 44334 con protocollo TCP/UDP ma questa è una cosa che non riguarda la maggior

parte degli utenti (per cui saltate questo passo)

A proposito vedi anche questa immagine che può farvi capire di cosa parlo.

Possiamo inoltre scegliere se il Firewall debba essere automaticamente caricato all'avvio del computer

(impostazione predefinita, la cosa è consigliata sennò vi scordate) in tal caso il pallino sarà su : "Run As Service"

In alternativa se avete poca RAM potete lanciarlo manualmente al momento della connessione ad Internet.

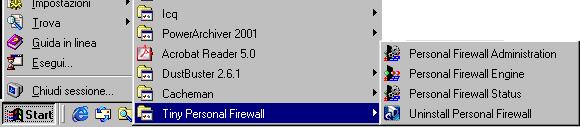

Per fare ciò andate sul pulsante Start e poi su Programmi e troverete la cartella Tiny Personal Firewall

Cliccate su Personal Firewall Engine e il Firewall verrà avviato

Se volete avere un icona sul desktop potete da lì selezionare Personal Firewall Engine e fare Invia a Desktop.

Se non vi piace l'icona predefinita di Tiny il suo exe ne contiene altre.

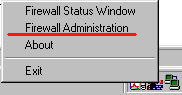

In alternativa si può accedere a tutto anche facendo clic con il tasto destro del mouse sull'icona presente sul desktop in basso

a destra vicino all'orologio.

Ora andiamo a collegarci ad Internet e a creare le "regole" Firewall in base agli avvisi che si presenteranno.

Sulla creazione delle regole potete anche leggere la pagina generica dedicata al Firewall e quella su Sygate

Doveroso dire che Tiny Firewall è veramente facile da configurare in tal senso !

Proverete innanzi tutto a aprire Internet Explorer poi a inviare e ricevere email con il programma che usate per la posta

elettronica (Outlook - Eudora...)

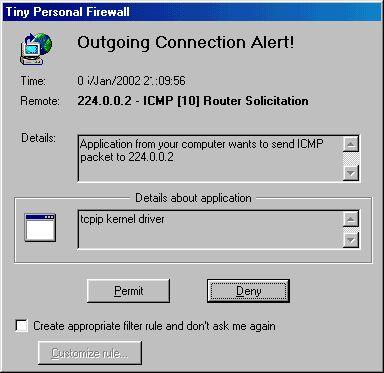

Ma prima di dare regole relative ai programmi dovete affrontare degli avvisi da parte di Tiny, questi avvisi compariranno

appena Tiny "vedrà" la connessione Internet.

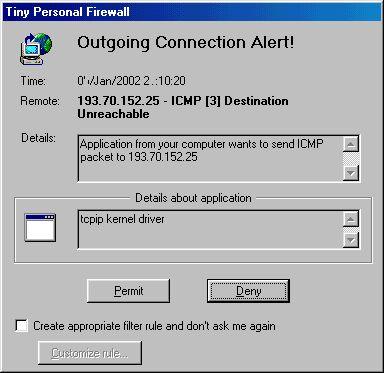

Quindi collegatevi a Internet e vedrete apparire subito alcuni avvisi riguardanti tcpip kernel driver (Router Solicitation)

e altri avvisi tutti riguardanti il protocollo ICMP (Internet Control Message Protocol)

Da segnalare che il Router Solicitation (Multicast) è un argomento trattato anche nelle TPF FAQ

Mettete il segno di spunta su "Create appropriate filter rule" e poi premete Deny, non vedrete più questo avviso.

Sarà poi la volta di alcuni protocolli (tutti riguardanti tcpip kernel driver) anche qui regolatevi nello stesso modo.

Sarebbe bene però non bloccare tutti gli ICMP vedi anche questa pagina per le eccezioni consigliate.

Se li bloccate tutti navigate però ugualmente, potete poi tornare sul protocollo ICMP e creare delle regole più definite quando

vi sarete impratichiti nell'uso di Tiny e nella creazione delle regole, vi saranno utili i numerosi link a fondo a questa pagina.

Dopo aver dato queste prime regole potete aprire per cominciare Internet Explorer (se lo avete, altrimenti aprite Netscape,

Mozilla, K- Meleon o quello che è)

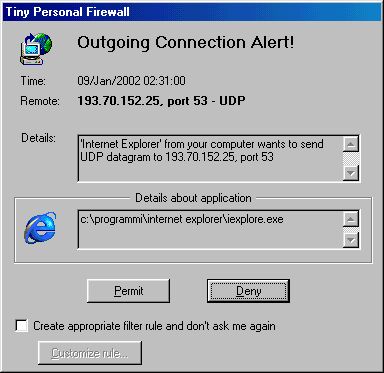

E' possibile che all'avvio del browser compaia l'avviso di connessione UDP sulla porta 53 (la p.53 si occupa del DNS)

(se avete scaricato la beta 2.0.15a non lo vedrete in quanto quest'ultima è fornita già di una regola a tal proposito)

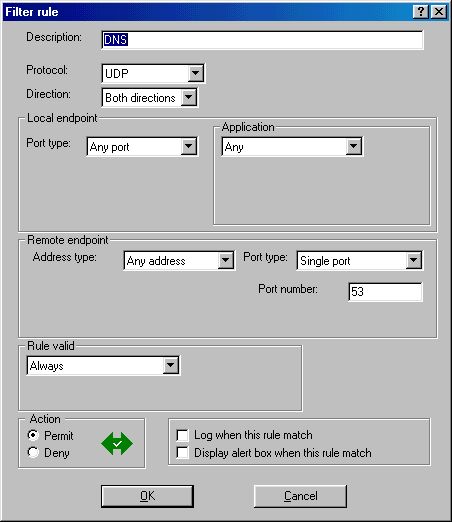

A tal proposito fornisco la regola della versione 2.0.15a se non possedete questa versione vi sarà utile.

Potete creare la regola facendo doppio clic sull'icona di Tiny poi premendo Advanced e poi nella finestra Filter Rules

premete Add quindi create una regola copiando da questa immagine e poi premete Ok e Applica

Oppure potete creare una regola sulla falsariga di questa la prima volta che vedete comparire l'avviso porta 53 UDP

Se avete l'ultima versione 2.0.15a non vedrete l'avviso riguardante la porta 53 ma quello riguardante l'immagine sotto

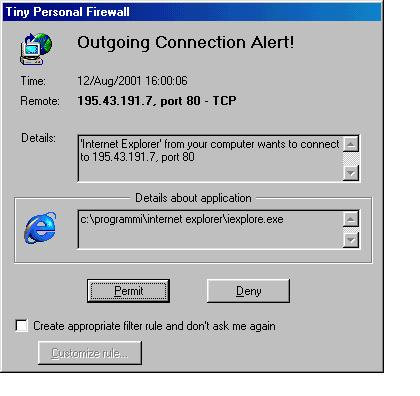

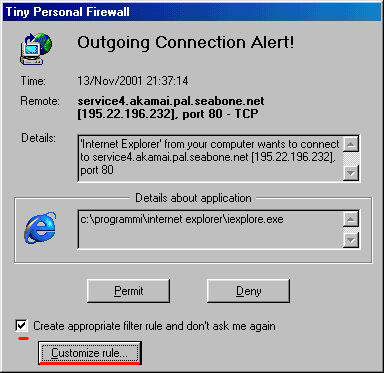

Appare subito una finestra di allerta dove vedete la descrizione e l'icona del programma che sta tentando di accedere

ad Internet, si tratta di I. Explorer che sta cercando di connettersi verso l'indirizzo 195.43.191.7 sulla porta 80.

Potete scegliere se permettere (Permit) negare (Deny) e se spuntare la casellina (Create appropriate filter rule and

dont'ask me again) "cioè la prossima volta che uso questo programma non domandarmi ancora ma comportati così"

In questo caso ci sono due scelte:

1) se non volete creare troppe regole e siete inesperti spuntare la casellina e dite Permit

Verrà creata una regola generica che consente al browser di accedere a tutti gli indirizzi usando tutte le porte.

Con questa semplice operazione abbiamo creato una regola che ci permette di navigare tranquillamente senza dover vedere

apparire ulteriori avvisi ma protetti però da un Firewall, potete saltare il punto 2 e passare qualche riga più avanti a vedere

come si configura il programma di posta elettronica.( premi qui per arrivarci )

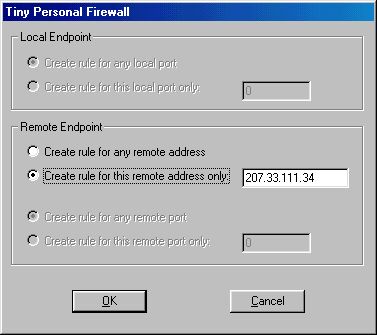

2) Siete abbastanza esperti e siete individui paranoici e amanti della sicurezza e condividete la teoria che è bene dare

numerose regole "strette" che darne poche ma troppo permissive.

Quindi alla comparsa dell'avviso spunterete ugualmente la casella bianca ma invece di dire subito Permit premerete

su "Customize rule" che spuntando la casella sarà divenuto cliccabile.

*(l'immagine sopra si riferisce all'apertura di Internet Explorer con Homepage www.sarc.com vuole essere solo un esempio)*

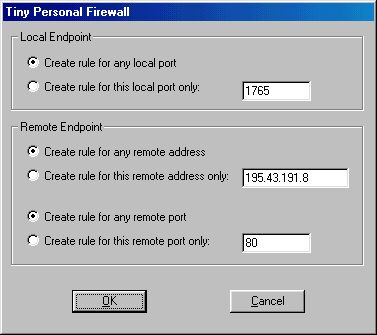

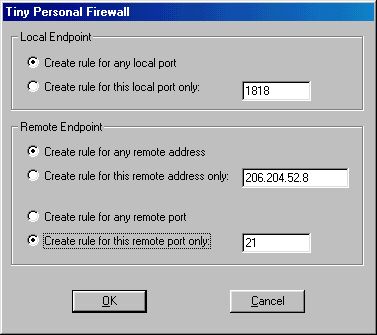

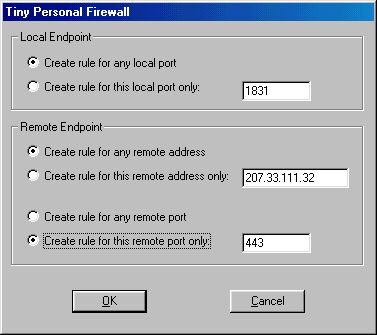

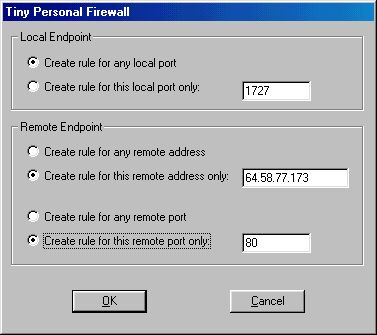

A questo punto avendo premuto Customize rule vi trovate davanti questa altra finestra.

Notare la posizione dei pallini, se voi aveste fatto come suggerito sopra ( 1 ) si sarebbe creata la regola che vedete, cioè

possibilità per I.E di usare ogni porta (e non solo la tradizionale 80) e verso ogni indirizzo remoto.

Chiaramente è corretto lasciare il pallino su "Create rule for any remote address" altrimenti sarebbe necessario creare una

regola ogni volta che visitate un sito diverso !

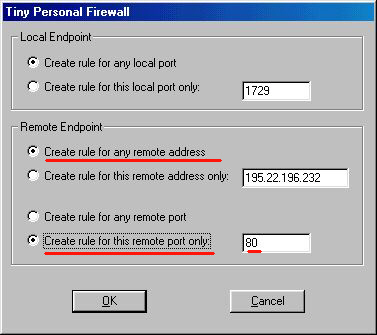

Quello che vogliamo fare noi è permettere a IE di andare dove vuole ma permettendogli di usare solo la 80

Quindi sposterete il pallino su "Create rule for this remote port only" (vedi immagine sottostante)

Creata questa regola potete cominciare navigare tranquillamente, Tiny farà comparire altri avvisi solo se il vostro browser

(Internet Explorer, Netscape o quello che sia) cercherà di usare una porta diversa dalla 80

*Vediamo che cosa succede se navigando andiamo a scaricare un file da un sito FTP a giocare una partita su Pasilandia.

se accediamo a un servizio di scansione delle porte, o ad una "connessione protetta".

* se avete scelto "l'opzione 1 questo non vi riguarda* in quanto non vedrete apparire gli avvisi che I.E sta usando una porta

diversa dalla tradizionale 80

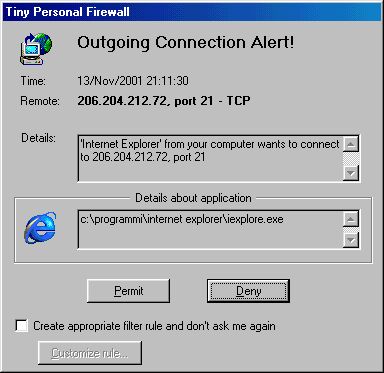

Usiamo il sito FTP della Symantec per fare questa prova, supponiamo che vogliamo prelevare un aggiornamento antivirus via

FTP anziché via web (HTTP) digitate sulla barra degli indirizzi ftp://ftp.symantec.com

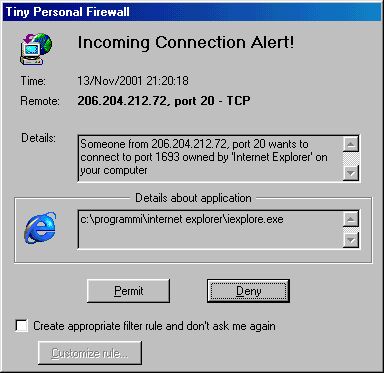

Usando un diverso protocollo e diverse porte (le porte 20 e 21 invece della 80) Tiny si interporrà con questo avviso.

Che ci dice che il programma Internet Explorer sta cercando di andare verso 206.204.212.72 usando la porta 21

Notare Outgoing (connessione in uscita) se dite Permit dopo un attimo comparirà un secondo avviso.

Notare la differenza tra i due avvisi, la connessione è in entrata (Incoming) invece che in uscita ed è usata la porta 20 invece

che la porta 21, questa è una caratteristica del protocollo FTP, si usano ambedue le porte ma con direzioni diverse.

Lo stesso succede se avete un sito web e caricate o scaricate i files con un Client FTP, dovrete dare il permesso ogni volta

o creare una apposita regola onde non vedere questi avvisi in continuazione.

Come comportarsi ? Questo dipende da voi, chiaramente una persona non va tutti i giorni sul sito della Symantec o su altri siti

FTP, diverso se avete un sito e il trasferimento file è cosa quotidiana.

La cosa più semplice alla comparsa dei due avvisi è spuntare la casella bianca e dire Permit (dovrete farlo per ambedue)

ma poi si torna al discorso del punto 1 quindi a seconda della vostra predisposizione per la paranoia spunterete Customize

e decidete qui se creare una regola che consente l'accesso a I.E verso 206....o verso tutti usando solo la 21 o usando tutte le

porte.

Se avete seguito i consigli fino ad adesso per non vanificare la regola che permette ad IE di usare solo la 80 vi conviene fare

come nell'immagine sopra cioè spostare il pallino su porta 21 (dovrete immediatamente dopo rifare lo stesso per la 20 )

A voi la scelta se creare la regola per ogni indirizzo remoto o solo per 206.204.52.8 (facendo finta che 206..sia il sito che vi

serve di visitare spesso senza vedere avvisi)

Ricapitolando abbiamo fino ad adesso creato delle regole che permettono ad Internet Explorer di andare verso ogni indirizzo

usando le porte 80 20 e 21 scegliendo l"opzione 1 sarebbe stato tutto molto più rapido ma I.E avrebbe potuto usare ogni

porta disponibile (le porte del computer vanno da 1 a 65000)

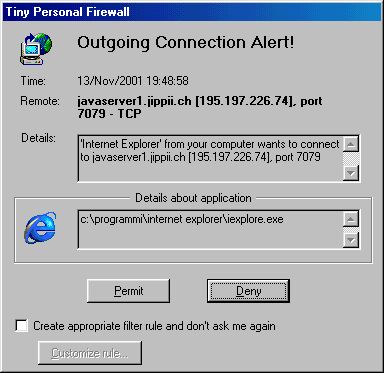

Vediamo ora cosa succede se digitiamo nel browser l'indirizzo http://www.jippii.ch/it/games/pasiworld dopo aver caricato

l'applet Java e inserito un nick appare il seguente avviso

Chiaramente anche qui inserite una regola che vi permetta di accedere al servizio oppure potete semplicemente consentire

dicendo Permit ma in tal caso dovrete dire Permit ogni volta che vi recate qui, se la cosa non vi disturba no problem

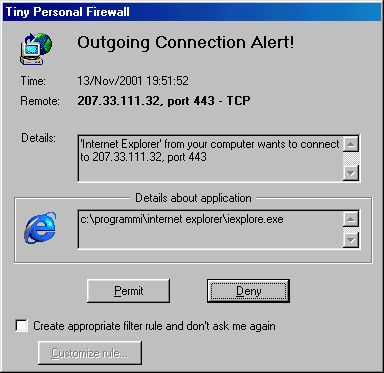

Vediamo l'avviso che compare facendo il test su http://scan.sygatetech.com

Anche qui stessa regola di comportamento, potete consentire per questa unica volta o creare una regola che consente al

browser di usare la porta 443 andando verso tutti gli indirizzi, o se siete maniaci che fanno il test tutti i giorni potete creare una

regola che permetta a IE di usare la 443 ma andando solo verso l'indirizzo 207.33.111.32

Da tenere presente che la porta 443 è una connessione protetta usata molto nel web commerce, se fate spesso acquisti

online forse vi conviene creare una regola che consenta l'uso (da parte di I.E) della 443 verso any remote address

L'avviso di connessione attraverso la porta 443 appare anche quando immettete la password in siti che usano connessioni

protette (esempio: Yahoo o Hotmail) in tal caso vedrete anche l'icona del lucchetto apparire in basso a destra nel browser

Da riportare che i Browser web usano (oltre alle già citate 80, 443, 20 e 21) qualche volta anche la 81 e la 8080 (Proxy)

Andiamo a usare ora il programma di posta elettronica.

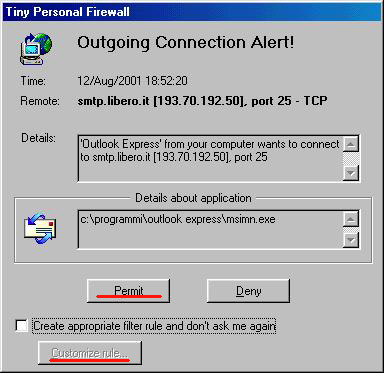

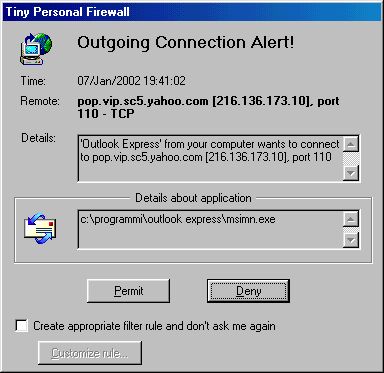

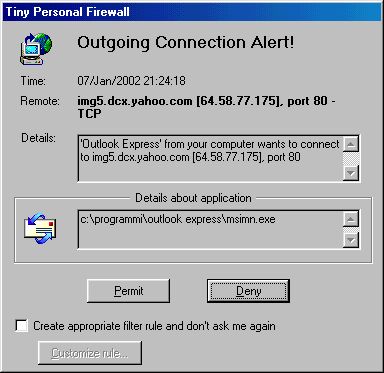

Provate a inviare un email (anche a voi stessi) e vedrete questo avviso

Basterebbe spuntare la casella bianca e dire Permit per essere a posto ma è possibile agire diversamente per avere in

cambio più sicurezza, non sarà certo a causa di Outlook che passerete dei guai ma il concetto che ripeto di nuovo è che è

bene dare numerose regole "strette" che darne poche ma troppo permissive.

Per prima cosa spunterete la casella bianca "Create appropriate filter rule and don't ask me again"

Customize Rule diverrà "cliccabile" e avrete modo di dare una regola più particolareggiata

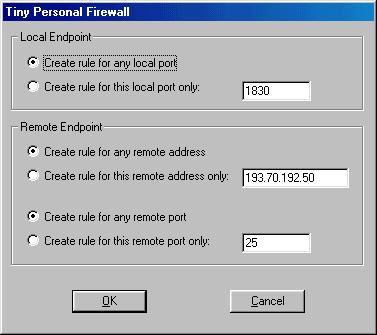

Nella finestra di personalizzazione delle regole spostate il pallino su "Create rule for this remote port only"

fate lo stesso su : Create rule for this remote address only poi dire OK per salvare le modifiche.

In questo modo Outlook sarà autorizzato a usare solo la porta 25 e solo verso quell' indirizzo 193.70.192.50

Se avete più di un account ma diversi Provider dovrete ripetere l'operazione e creare una seconda regola l'unica differenza

sarà che invece di dirvi che Outlook sta andando verso tal indirizzo vi dirà che sta andando verso un altro, ad esempio

smtp.tiscalinet.it

Dovrete quindi creare una seconda regola che differisce per il fatto che il "Remote address " è diverso.

La porta usata da Outlook per spedire le email sarà sempre la 25

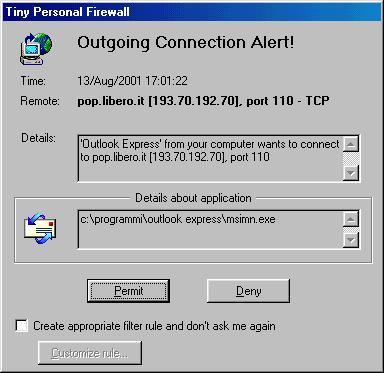

Provando a ricevere la posta avrete un avviso diverso, cioè che Outlook sta andando verso pop.xxx.it usando la porta

110 (pop 3) anche qui andrete a creare una regola in modo da non veder comparire tutti questi avvisi in futuro.

Qui vediamo una immagine relativa a un diverso pop, se avete indirizzi email con più Provider dovrete istruire il Firewall

creando una regola per ciascuno di essi

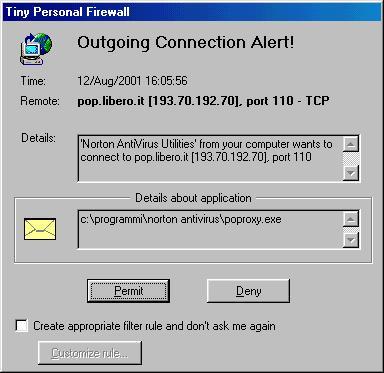

* Se usate Norton Antivirus 2000 o 2001 non vedrete un avviso riguardante Outlook ma Poproxy (protezione email),

create tranquillamente una regola per permettere a Poproxy di usare la 110 per fare la scansione delle email.

Mi preme dire che comunque è bene che perdiate qualche minuto a dare le regole con Outlook, ricordate che per posta

elettronica possono arrivare sgradite sorprese e il Firewall può essere utile se è configurato a dovere e se voi siete capaci a

interpretarne gli avvisi che vedete comparire.

Per leggere e inviare la posta Outlook ha bisogno di due porte la 110 per ricevere e la 25 per spedirla, gli indirizzi IP in gioco

sono solo due (quello del pop e quello dell'smtp) se configurate il vostro Firewall in tal modo vedrete apparire gli avvisi

solo ogni volta che accadrà qualcosa di diverso

Quel diverso potrebbe essere uno script inserito in email o un link che collega a pagine web, queste cose potrebbero essere

innocue oppure no....vi capiterà (configurando TPF come ho appena detto) di vedere avvisi di connessione (in uscita) sulla

porta 80, in tal caso leggete bene l'avviso se è pubblicità potete (se lo volete creare una regola per impedire al vostro

programma di posta di collegarsi ogni volta al sito dove è presente l'immagine/banner

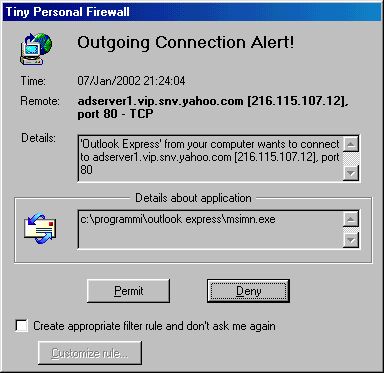

Questo è un esempio, una mail di Yahoo conteneva un innocuo link pubblicitario

Se non siete interessati potete creare una regola che impedisca al vostro Client di posta a connettersi verso gli indirizzi da cui

vengono caricate le immagini

(potrà essere necessario dare più di una regola se nell'email ci sono più banner collegati a diversi indirizzi IP)

Quindi in questo caso spunterete "Create appropriate rule.." e poi "Customize rule"

In Remote Endpoint sposterete il pallino su Create Rule for this remote address/port only e dopo aver detto Ok tornerete

alla finestra precedente dove premerete Deny per poi magari vedere comparire immediatamente un nuovo avviso riguardante

però una diversa immagine (sarà diverso l'IP coinvolto)

Il più delle volte sarà un innocuo link che cerca di caricare dei banner pubblicitari ma potrebbe essere anche altro !

A tale proposito verificate (se avete Outlook ) che il livello di protezione sia su Alto vedi la pagina dedicata

Di questi tempi per esempio girano anche email che tentano di convincere i più inesperti a scaricare suonerie per cellulare che

in realtà sono dei dialer che connettono a numeri internazionali (con conseguente bolletta milionaria)

In tal caso arriveranno email con link a dei siti dove vi faranno scaricare un file con estensione .exe (di circa 20-30 Kb)

Ecco la salvezza del Firewall che con il suo avviso può aiutare il navigatore inesperto o semplicemente distratto a rendersi

conto che qualche cosa fuori dalla norma sta accadendo....

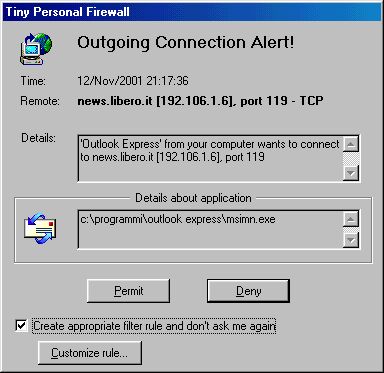

Vediamo un altro esempio di configurazione di T.P.F ma con la lettura delle News

Il vostro account delle News è già configurato, avete appena installato Tiny ed ecco che avviso apparirà cercando di leggere i

messaggi di un NewsGroup

Tiny avvisa che è in corso una connessione TCP in uscita (Outgoing) da parte di msimn.exe (Outlook Express)

verso l'indirizzo news.libero.it che corrisponde a 192.106.6 tutto ciò avviene usando la porta 119

Quindi sopra in grassetto vediamo: protocollo usato (TCP) la direzione (Uscita) il programma che fa questo (Outlook) nome

della destinazione e il corrispondente indirizzo IP che Outlook vuole raggiungere e la porta usata

Quando appare un avviso da parte del Firewall prima di decidere vanno ben esaminati questi fattori.

Ora vedremo di nuovo il da farsi, scusate se mi ripeto con questi esempi ma penso che a qualcuno di voi non dispiacerà, il

Firewall è una cosa molto semplice ma all'inizio molte persone possono avere difficoltà a capirne i concetti, ecco perché

l'uso del Firewall non si diffonde come sarebbe auspicabile........

Rispondiamo all'avviso di Tiny creando una regola così la prossima volta che vorremo collegarci al server delle News per

postare su un Newsgroup non dovremo fare nulla in quanto Tiny sarà stato da noi "istruito".

1) Spuntate la casella bianca "Create appropriate filter rule and don't ask again"

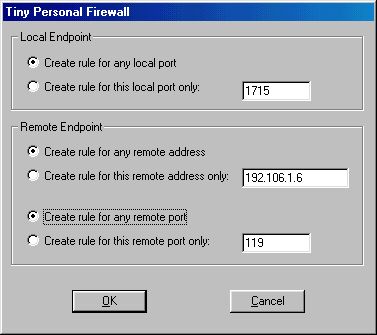

2) Premete Customize rule e vi troverete davanti questa finestra, notate e che i "pallini" sono tutti su Create

Lasciando tutto così si ha una regola che consente accesso a Outlook su ogni porta e verso ogni indirizzo.

Questo non è sbagliato ma è per facilitare le persone più inesperte (o pigre ?)

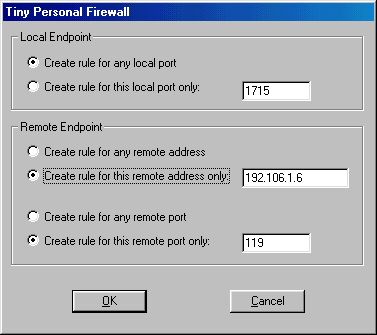

3) Spostate il pallino su Create rule for this remote port only: accanto vi è già scritto 119

Fate lo stesso con Create rule for this remothe address only, lasciate il resto invariato.

Questo sarà il risultato:

Dite OK e la regola è creata.

Ci saranno in futuro altri avvisi leggendo i Newsgroup ? NO

A meno che: non vogliate leggere (per esempio) anche le news di Tin (news.tin.it) allora comparirà l'avviso perché Tiny

non è stato istruito su come comportarsi verso l'indirizzo news.tin.it dovrete in tal caso creare una ulteriore regola sulla

falsariga di questa che vi ho appena mostrato.

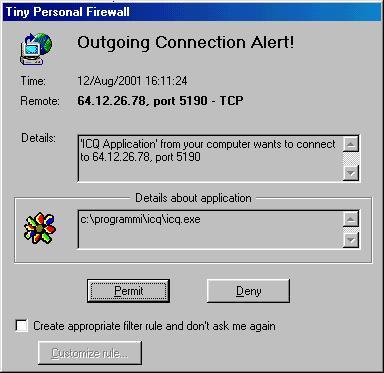

Con ICQ il discorso si complica...ICQ usa molte porte e alcune non sono mai le stesse.

Normalmente all'avvio del programma compare (due volte) l'avviso che ICQ sta andando verso un indirizzo 64....(gli ultimi

numeri cambiano sempre) usando la porta 5190 chiaramente dovete consentire a ICQ di connettersi al server per poter

dire. "sono l'utente numero.....questa è la mia password...."

Qui sarebbe possibile dare un permesso generico dicendo "ok puoi connetterti sempre verso tutti gli indirizzi" ma usando solo

la porta 5190, il che tradotto è : Create rule for any local port, Create rule for any Remote address, Create rule for this

remote port only e nel numero di porta scrivete 5190.

Io personalmente non lo faccio, dico ok due volte senza impostare nessuna regola ogni volta che connetto ad ICQ.

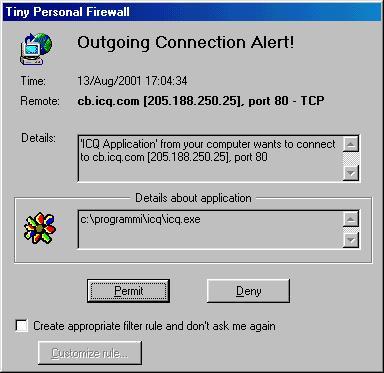

Se vedete comparire gli avvisi che riguardano l'indirizzo cb.icq.com e web.icq.com (ambedue sulla porta 80)

sappiate che sono gli indirizzi da cui ICQ carica i banner pubblicitari se bloccate tali indirizzi in modo definitivo non vedrete

più la pubblicità,

* (ICQ ha una funzione di autoaggiornamento, se intervenite bloccando questi indirizzi a ICQ appena installato lo striscione

pubblicitario non comparirà mai.

Se create le regole a autoaggiornamento già effettuato lo striscione pubblicitario sarà presente ma rimarrà vuoto con

all'interno la scritta "Page failed to load" *(provato con le built 3278-3279-3281)

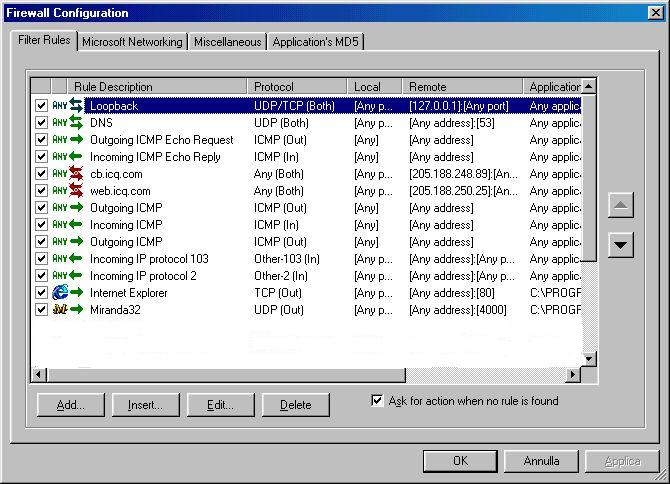

Tenete presente che se in futuro volete annullare, modificare o aggiungere una regola una regola potete farlo

tranquillamente da questa finestra.

Ci arrivate facendo doppio clic sull'icona del Firewall e poi nella finestra che appare premete Advanced

Qui potete selezionare un programma e cancellare la regola Delete o modificarla Edit

Facendo Add invece potete creare una regola voi prima che compaia l'avviso.

Tenete presente che una volta creata una regola essa è immediatamente effettiva, in qualche raro caso però non lo diventa

se non riavviate prima il computer o più semplicemente il programma stesso

Se ci sono più regole che riguardano lo stesso programma di norma i Firewall applicano la prima che incontrano

scendendo dall'alto (vedi immagine sopra) infatti ci sono due pulsanti sulla destra che permettono di far salire o scendere

le regole.

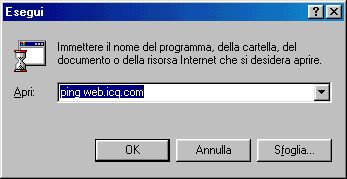

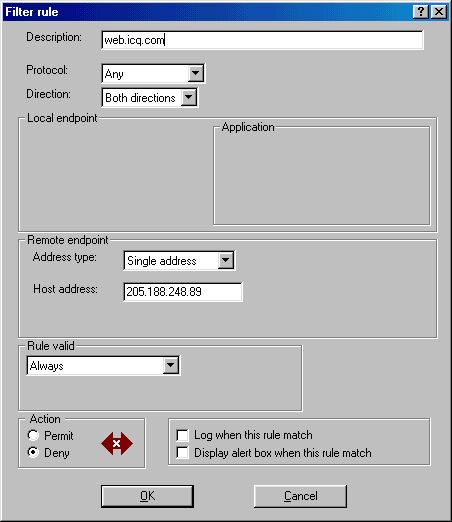

Colgo l'occasione per fare un esempio di creazione di una regola, vediamo come fare per bloccare la pubblicità di ICQ

che dicevo prima.

Sarebbe possibile farlo anche quando compare l'avviso (se appare...) ma si può fare in modo facile ed intuitivo anche da

questa finestra che vedete nell'immagine sopra.

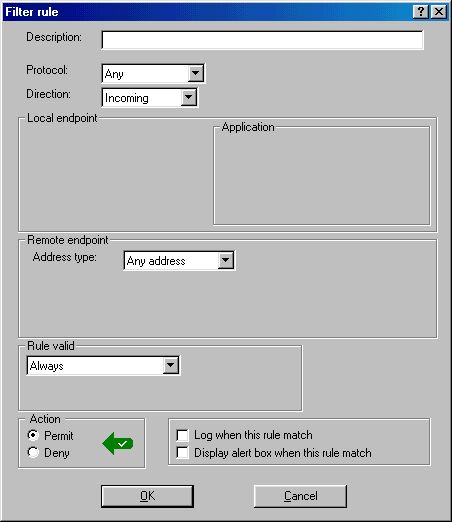

Premete il pulsante Add e vi troverete davanti l'immagine sottostante, qui immettete un nome qualunque (ma univoco)

per definire la regola, in tal caso metteremo il nome esatto della regola web.icq.com ma poteva essere anche "pubblicità"

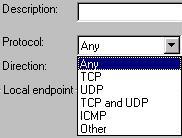

In protocollo mettete il tipo di protocollo che volete bloccare, qui si tratta di bloccare un protocollo TCP ma potete lasciare

Any che significa tutti quelli disponibili nel menù a cascata

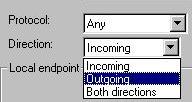

In direzione potete scegliere tra Incoming (in entrata) Outgoing (in uscita) o Both directions (entrambe)

Mettiamo Both directions anche se basterebbe Outgoing

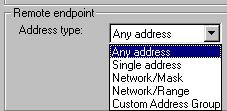

Ora andiamo a inserire l'indirizzo in Address type a noi interessa bloccare un indirizzo specifico ma vi erano anche altre

scelte tra cui Any Address (ogni indirizzo) o un "range" (intervallo) di indirizzi.

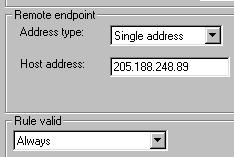

Scelto Single address appare subito sotto la finestra: Host address dove scrivete l'indirizzo IP da bloccare

In questo caso scrivete 205.188.248.89 che corrisponde a web.icq.com

Senza deviare dall'argomento (ho messo le schermate sopra a puro scopo didattico:) potete vedere così come avere l'IP di

un indirizzo da bloccare con il Firewall, in questo caso stiamo bloccando dei banner ma potete bloccare tutto quello che

volete,anche pagine web, siti FTP o determinati indirizzi da.....a.....

Proseguiamo nella creazione della regola.

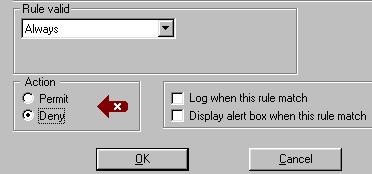

Il tocco finale lo facciamo specificando che la regola è valida sempre e dire se permette o blocca

Quindi sceglierete Always e Deny e vediamo una schermata di riepilogo.

Ora dite OK per salvare il lavoro e tornati alla grande finestra precedente direte Applica

Ora ripetete la stessa procedura ma bloccando 205.188.250.25 ( cb.icq.com)

Tutto questo era un esercitazione, se non volete vedere i banner in icq usate Miranda :-) che è pure Open Source.

Il Firewall lascia anche la possibilità di loggare "l'evento" in tal caso spuntate Log when this rule match

In questo esempio non serve a nulla perché non ha senso appesantire il file di log con questo evento.

Diverso era se questa regola fosse stata creata per bloccare un trojan, in tal caso oltre a loggare (registrare l'evento su file)

era utile magari spuntare Display alert box when this rule match che vuol dire mostra un allarme nel caso che questa

regola (avvenimento) si vada a verificare.

Poche righe sopra ho detto che il Firewall quando incontra due regole che riguardano lo stesso programma applica la prima

che incontra partendo dall'alto, in questo caso (ICQ) abbiamo appena creato due regole per la pubblicità, quando lanciate

ICQ appare l'avviso di connessione sulla porta 5190, qui avviene l'autenticazione utente per due volte.

Io ogni volta dò Permit manualmente per due volte senza impostare una regola, nel caso voi vogliate evitare questo spuntate

pure la casellina bianca ma sappiate che facendo così ICQ potrà usare tutte le porte e potrà andare verso tutti gli indirizzi.

Questo è in contrasto con la regola di blocco pubblicità che abbiamo appena creato quindi in tal caso usate i due pulsanti per

fare in modo che la regola di blocco banner sia la prima scendendo dall'alto.

Comportatevi di conseguenza con altri programmi a cui applicate più regole.

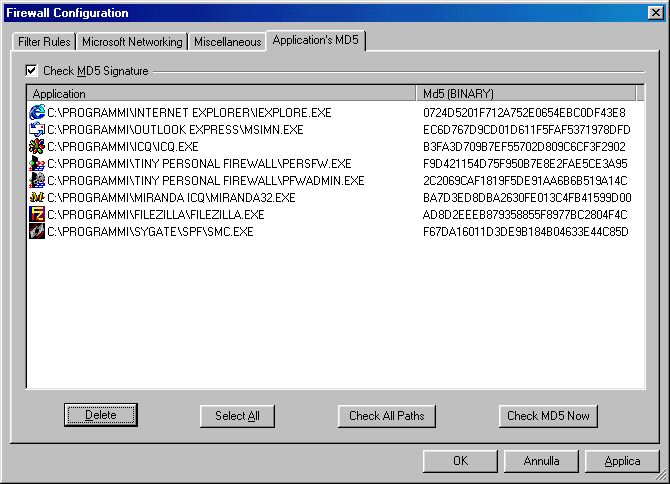

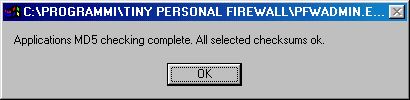

Vediamo ora come si fa l'autenticazione MD5

Nell'immagine sotto vedete la lista di programmi (con accesso a Internet) che Tiny ha "incontrato"

Selezionando un programma/i (potete anche premere Select all e selezionarli tutti) e poi premendo "Check MD5 now"

farete questa verifica del CheckSum. (la lista dei programmi presenti aumenta mano mano che Tiny li "incontra")

Se i programmi sono quelli che devono essere apparirà subito questo messaggio.

Se qualcosa non dovesse risultare sarà bene fare un controllo con un antivirus aggiornato badando che nelle opzioni sia

abilitato il controllo di tutti i file e non solo quello dei file con estensione di programma e documento.

Se non avete un antivirus su questo stesso sito trovate il link per uno gratuito o per una scansione online

Vi è anche una pagina dove trovate la lista degli ultimi aggiornamenti antivirus, informazioni su come vedere se l'antivirus

aggiornato, sulla sua configurazione e consigli generici sulla difesa da essi (dategli un occhiata)

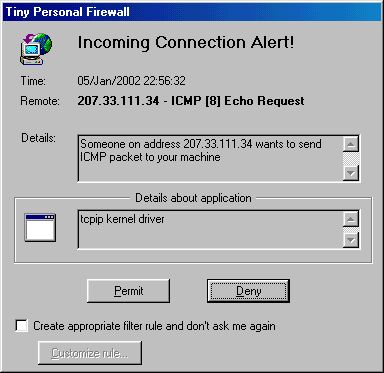

Abbiamo visto fino a adesso l'uso degli applicativi più comuni e che tipo di avvisi possono comparire, ora scendiamo un pò

nei particolari, come rispondere per esempio a un improvvisa notifica di un pacchetto ICMP in entrata (eco request).

*Questa parte chi fa un normale uso del computer può anche saltarla, se cercavate una pagina dove leggere delle info generiche

su un Firewall e sulla sua configurazione penso che se siete arrivati fino qui avete letto più che abbastanza, ora il Firewall ce

lo avete e siete protetti (purché non facciate stupidaggini concedendo qualche permesso che non doveva essere permesso :)

Tenete il Firewall affiancato a un antivirus aggiornato e vivete pure tranquilli e senza pensieri.....*

Spesso questi pacchetti vengono mandati anche dal Provider ma potrebbe anche essere qualcuno che vuol vedere se siamo

online ( o fare un Ping Attack ?:-) in tal caso premete semplicemente Deny.

In questa immagine che vedete c'è un pacchetto ICMP mandato da http://scan.sygatetech.com

Notare l'Incoming e l'indirizzo IP 207.33.111.34 che chiaramente non corrisponde al vostro Provider......

Quando premete Deny ricordate di NON spuntare "Create appropriate filter rule.." altrimenti verranno bloccati tutti pacchetti

ICMP provenienti da tutti gli indirizzi (cosa sconsigliabile)

Al limite se ricevete continuamente pacchetti in entrata dallo stesso IP potete creare una regola (Customize rule) per bloccare

i pacchetti solo da quell' indirizzo IP

Se prima di Tiny avevate provato altri Firewall vi verrà spontaneo chiedervi che fine hanno fatto tutti gli attacchi che ricevevate

prima, dove potete vedere se qualcuno vi ha attaccato ?

Da dire che molte persone passano più tempo a leggere il log di chi "attacca" che a navigare, Tiny in tal senso è molto

discreto....non vi segnala un bel niente a parte i pacchetti ICMP.

(il più delle volte questi "attacchi" sono dei semplici portscan alla ricerca di persone infette da trojan)

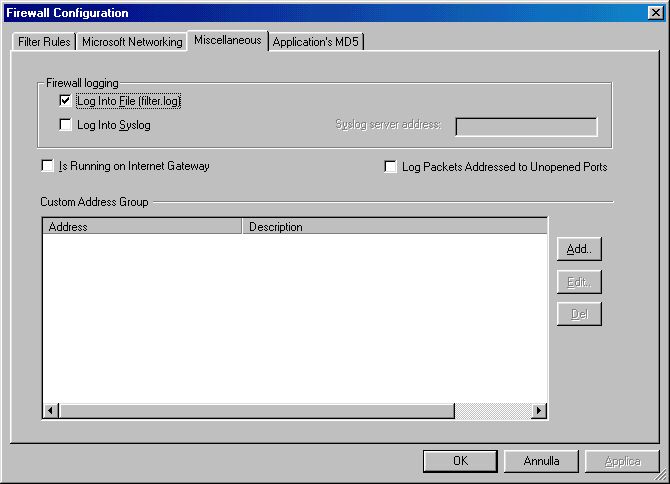

Vediamo quindi come abilitare il file log e come far comparire un avviso quando qualcuno "bussa" sulle nostre porte usando

magari Subseven.

Aprite Tiny e dopo aver cliccato su Advanced andate nella parte Miscellaneus

(immagine relativa a Tiny 2.0.15a beta)

Qui mettete la spunta Log Packets Addressed to Unopened Ports poi date OK e chiudete.

Per raggiungere la parte Log cliccate con il tasto DX del mouse sull'icona di Tiny presente in basso a destra vicino

all'orologio e scegliete Firewall Status Window o in alternativa potete fare la stesso da Start - Programmi - Tiny Firewall

( sceglierete in tal caso Personal Firewall Status)

Altra interessante caratteristica di Tiny è l'elenco delle connessioni attive (vedi sopra)

In questa finestra delle connessioni se avete dimestichezza con porte e protocolli troverete molte importanti informazioni,

diciamo che è un bel NETSTAT

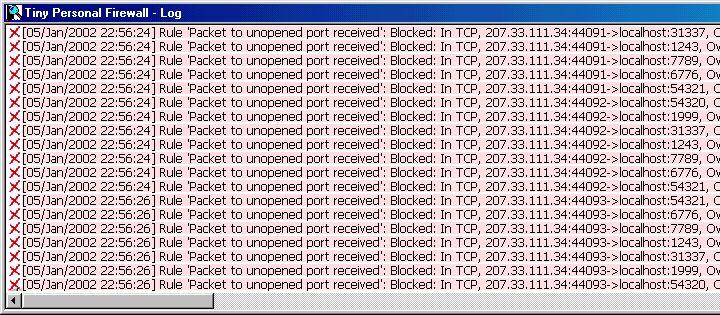

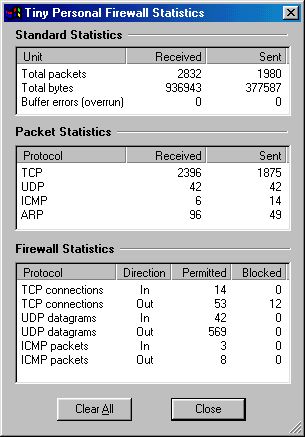

Andando a sbirciare il menù in alto trovate la parte Log (che inizialmente sarà chiaramente vuota) io ho fatto un salto su

http://scan.sygatetech.com e con un breve Quick Scan ho riempito il Log

e anche la parte Statistic (sempre nel menù Logs)

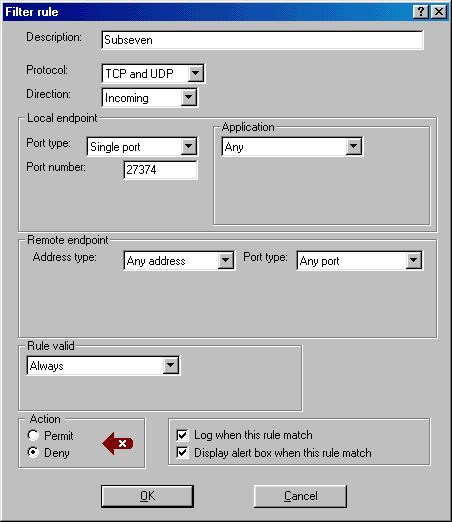

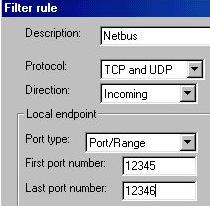

Vediamo ora come essere *avvisati* (se lo volete) che qualcuno sta facendo un portscan magari alla ricerca di Subseven.

Per far questo dovete creare una specifica regola ed è necessario sapere quali porte e protocolli di rete mettere in gioco.

In Internet troverete numerosi siti che trattano le porte usate dai trojan e i protocolli usati da essi (TCP, UDP o ambedue)

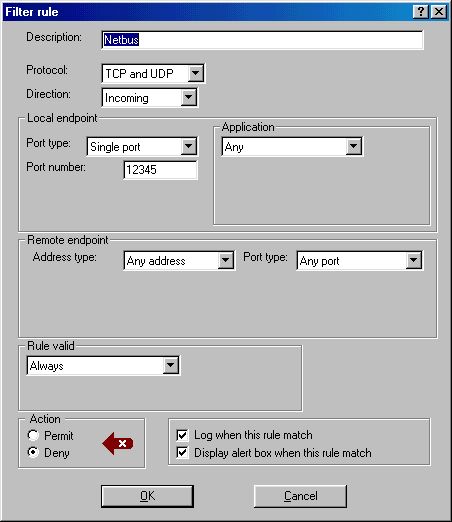

Volendo fare un esempio citiamo i "classici" Netbus e Subseven

Fate doppio clic sull'icona di Tiny, cliccate su Advanced, poi premete Add e create una regola per bloccare in entrata

Netbus che usa porta 12345 e protocollo TCP e un altra per Subseven che usa 27374 UDP (ma anche la 27573 )

Molti Trojan usano ambedue i protocolli, spesso ci sono versioni che usano più porte, qui voglio fare solo un generico

esempio e non rispecchiare fedelmente la realtà, per esempio Netbus usa la 12345 ma altre versioni anche la 12346,

(anche altri trojan usano quelle due porte) una versione di SubSeven usa la 1243 ( Backdoor g-1)

Se vi procurate un elenco delle porte e dei protocolli (vedi sotto per averlo) avete di che passare il tempo e se non dormite la

notte sarà un piacevole passatempo, teniate però conto che un tale lavoro non è affatto necessario per la sicurezza del vostro

sistema e che i trojan di generazione recente possono usare più o meno qualunque porta...

Qui sopra vedete la regola che ho creato per Subseven, quando create queste regole per i trojan fate bene attenzione e

rileggete bene prima di premere OK e farle divenire effettive, assicuratevi di aver cliccato Deny

Vediamo la regola per Netbus (anche qui ho messo sia TCP che UDP) se volete loggare bene l'evento e vedere comparire

l'avviso ricordate di spuntare le due caselline in basso (Log when...- Display alert...)

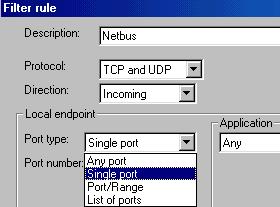

Quando un Trojan "lavora" su più porte potete agire sulla parte "Port type" e scegliere nell'elenco a cascata tra:

Single port, Port/Range, List of ports

In questo caso visto che Netbus (e altri) lavorano sia sulla 12345 che sulla 12346

Invece di creare due regole distinte avremmo potuto scegliere Port/Range

Inserendo in First port number 12345 e in Last port number 12346

Scegliendo invece List of port sarebbe bastato scrivere i numeri di porta da bloccare (separandoli però da trattino)

Dopo aver creato la regola abbiate fede e ben presto mentre navigate vedrete comparire l'avviso in questione....

Tralasciando l'utilità o meno del creare queste regole abbiamo visto in questa pagina web come il Firewall ci notifica

connessioni in entrata e in uscita dal nostro computer, specificando naturalmente porte, protocolli, indirizzi IP di partenza,

programmi coinvolti e dandoci la possibilità di accettare o meno.

Con il Firewall è possibile bloccare tutto quello che vogliamo, pubblicità, trojan e volendo anche interi siti web (basta

conoscere gli indirizzi IP di questi)

Da segnalare che è disponibile un sito su Yahoo Groups (in inglese) http://groups.yahoo.com/group/keriofirewall

dove potete scaricare l'ultima versione, leggere delle FAQ e trovare link utili e accessori creati per Tiny/Kerio.

Per accedere ai files e ai messaggi presenti sul Newsgroup di Tiny è necessaria un ID Yahoo per l'accesso.

Potete leggere comunque le esaurienti Tiny FAQ (in inglese) un altro sito su T.P.F è questo (sempre in inglese)

Un sito che tratta Tiny (in inglese) e in particolare sul protocollo ICMP vi è questa pagina

Un manuale PDF in inglese è disponibile ( vi suggerisco di fare: salva file con nome e salvarlo su disco, sono 300 Kb)

Nuovo manuale PDF (Kerio Firewall) se qualche link non funzionasse qui trovate i manuali (versioni recenti)

Qui invece trovate una lista di porte usate dai trojan più conosciuti http://www.onctek.com/trojanports.html

Idem, sempre lista di porte usate dai trojan ma sul mio sito

Questo invece è un sito interessante che tratta i trojan dividendoli per nome, nome del file, nome del paese di origine

linguaggio di programmazione e porte usate, vengono anche descritte le chiavi che i trojani vanno a modificare nel registro.

Sulle porte e i protocolli visitate http://www.iana.org qui potete vedere l'elenco completo delle porte assegnate

Per testare il Firewall potete provare uno dei servizi descritti qui per individuare il dominio di appartenenza o tracciare degli

indirizzi IP invece ci sono servizi come Sam Spade o potete usare l'ottimo programma 3d Traceroute

Se la sicurezza vi interessa è d'obbligo una visita qui: http://www.securfaq.usenet.eu.org (in italiano)